Разработка мобильных приложений

Практики DevOps

Тестирование UI

Кроссплатформенная разработка

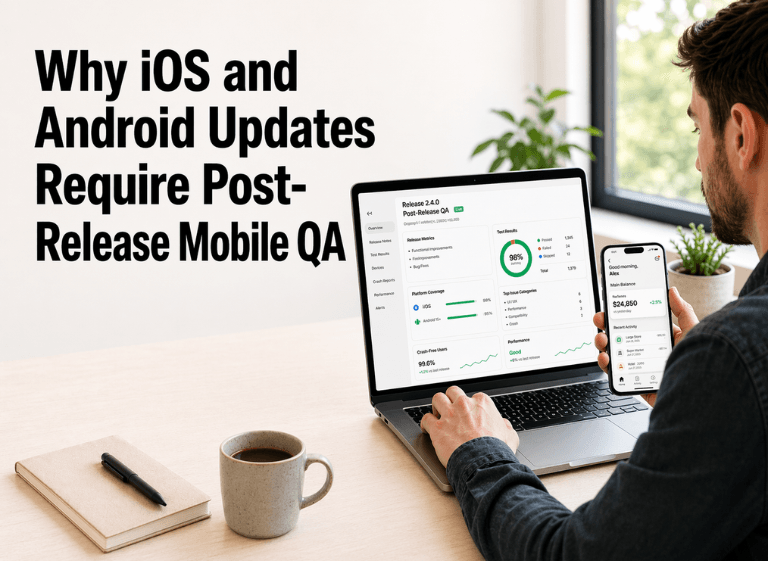

Почему обновления iOS и Android требуют пострелизного QA

Iliya Timohin

2026-04-24

Качественное предрелизное тестирование не гарантирует, что мобильное приложение останется стабильным после обновлений iOS, Android, Xcode или React Native. Даже если код продукта не меняется, среда вокруг него продолжает сдвигаться: платформы обновляются, разрешения работают иначе, рантайм меняет логику выполнения, а инструменты сборки влияют на итоговое поведение приложения. Поэтому пострелизное QA нельзя сводить к формальной проверке после выпуска: регрессии после обновлений часто проявляются уже после релиза, когда обновление доходит до реальных устройств и начинает ломать логин, навигацию, оплату и другие критические сценарии. Когда такие сбои обнаруживаются слишком поздно, они бьют по доверию к продукту, конверсии и операционной стабильности.

Почему обновления iOS и Android вызывают регрессии в мобильном приложении

Обновления iOS и Android меняют не только визуальные детали интерфейса. Они затрагивают системные сервисы, разрешения, фоновое выполнение, рендеринг и управление ресурсами так, что это начинает конфликтовать с поведением приложения, которое раньше выглядело стабильным. Для продуктовых команд это делает регрессии после обновлений вопросом качества продукта и надежности релиза, а не второстепенной QA-проблемой.

Где изменения ОС ломают критические сценарии

Мобильное приложение работает не в статичной среде. В примечаниях к релизу iOS 26.4 Apple прямо призывает команды обновлять приложения и тестировать их с учетом изменений в API. Это важный сигнал: Apple фактически подталкивает команды к повторной проверке приложения, потому что поведение платформы может измениться уже после того, как продукт выпущен. В том же релизном цикле Apple также описывала случаи, когда приложения могли падать при загрузке пакетов ассетов, а инструменты вроде Address Sanitizer или Thread Sanitizer — зависать в сочетании со старыми версиями Xcode. Это показывает, что риск после обновления не сводится только к заметным сбоям интерфейса.

Наиболее опасными такие изменения становятся тогда, когда затрагивают сценарии, которые пользователи воспринимают как базовые ожидания: вход в приложение, навигацию, завершение оплаты, восстановление сессии или возврат в приложение после системного прерывания. Продукт может выглядеть стабильным в контролируемой QA-среде и одновременно начать ломаться в реальных условиях, как только обновление доходит до пользователей в продакшене.

Почему предрелизное тестирование не видит риски после обновления

Предрелизное тестирование по-прежнему необходимо, но оно редко воспроизводит весь набор условий, которые возникают после живого развертывания обновления ОС. В контролируемой среде команды обычно имеют более узкий набор устройств, более чистые состояния приложения и более предсказуемые сценарии обновления, поэтому тестирование мобильного приложения после обновления iOS или Android почти всегда сталкивается с пробелами уже в реальной среде. Даже сильная автоматизация UI-тестирования не воспроизводит полностью, как уже установленное приложение ведет себя после изменений в прошивке, разрешениях, рантайме или системных сервисах.

Слепые зоны предрелизного тестирования

- Симуляторы не воспроизводят поведение реальных устройств: программная имитация не показывает точно, как ведут себя драйверы, состояния питания и аппаратные особенности после реального обновления прошивки.

- Каскадные обновления зависимостей: изменение ОС часто тянет за собой обновление SDK, системных библиотек или зависимостей, а это создает новые риски совместимости.

- Сценарии миграции: регрессии часто появляются при сохранении пользовательских данных, восстановлении сессий или переходе уже установленного приложения со старой версии платформы на новую.

- Фрагментированные условия развертывания: первые проблемы могут проявиться только на отдельных моделях устройств, подверсиях ОС или в определенных состояниях разрешений, которых не было в исходном наборе проверки.

Где проявляются регрессии после обновлений

После обновлений iOS и Android проблемы обычно проявляются там, где пользователь замечает их быстрее всего: в логине, формах, навигации, чекауте, разрешениях и переходах между состояниями приложения. Эти сценарии критичны, потому что даже небольшой сбой может сорвать ключевое действие и сразу ударить по выручке или доверию к продукту. Поэтому команды с системным подходом начинают проверку не со всего сразу, а с самых уязвимых пользовательских путей.

Логин, формы, навигация и чекаут

Самые заметные проблемы после обновлений обычно проявляются в сценариях с высокой интерфейсной нагрузкой. Изменения в поведении системных панелей, жестов, фокуса полей, клавиатуры или удобства нажатия на элементы интерфейса могут усложнить действия, которые раньше работали стабильно. Именно поэтому сильный мобильный UX-дизайн остается важным и после релиза: трение на маленьких экранах очень быстро становится проблемой продукта, если пользователь не может войти, пройти дальше по навигации, отправить форму или завершить оплату.

Такие регрессии не всегда выглядят драматично с инженерной точки зрения. Но смещенный элемент, нестабильное поведение клавиатуры или сломанное подтверждение оплаты могут нанести вполне ощутимый бизнес-ущерб, если сбой возникает в высокочастотном сценарии.

Фоновые процессы, разрешения и состояние устройства

Не все регрессии после обновлений заметны на экране. Возврат из фона, работа разрешений, переходы при блокировке и пробуждении устройства, поведение уведомлений и изменения состояния приложения могут ломаться тихо — пока пользователи не начнут сообщать о потерянных сессиях, пропавших push-уведомлениях, сорванной синхронизации или исчезнувшем контексте. Рекомендации по качеству Android-приложений подчеркивают, что командам нужно проверять актуальное поведение Android, репрезентативный набор устройств и целостность реальных сценариев, а не полагаться только на узкие лабораторные допущения.

Именно здесь ценным становится живой обратный сигнал. Команды часто находят такие сбои быстрее, когда сочетают мониторинг с паттернами обращений в поддержку, жалобами реальных пользователей и аномалиями в использовании продукта, возникающими уже после выхода обновления в продакшен.

Матрица валидации после обновлений

| Тип обновления | Что может сломаться | Что проверять в первую очередь | Что мониторить после релиза |

|---|---|---|---|

| Обновление iOS или Android | Рендеринг интерфейса, жесты, клавиатура, разрешения, восстановление в фоне, поведение приложения в разных состояниях устройства | Вход в приложение, восстановление сессии, навигация, формы, чекаут, push-разрешения, сценарии блокировки, сна и восстановления | Всплески сбоев, рост ANR, проблемы с логином, сбои разрешений, регрессии на отдельных моделях устройств |

| Обновление Xcode | Поведение сборки, архивация и экспорт, доставка ассетов, стабильность симулятора, работа диагностики | Чистая сборка, архивация и экспорт, пакеты ассетов, запуск приложения, CI-конвейер, установка на реальное устройство | Неудачные сборки, проблемы со стартом, ошибки загрузки ассетов, нестабильность процесса выпуска |

| Обновление React Native | Поведение JS-рантайма, совместимость нативных модулей, рендеринг, навигация, поведение сторонних пакетов | Запуск приложения, критические пользовательские сценарии, нативные интеграции, экраны с интенсивной JS-логикой, совместимость пакетов | Crash rate, проблемы с памятью, регрессии рендеринга, сбои на отдельных версиях ОС и устройствах |

| Обновление, специфичное для отдельных устройств | Конфликты драйверов, перегрев, сдвиги интерфейса, ошибки ориентации, проблемы с восстановлением состояния | Логин, формы, жесты, смена ориентации, переходы между активным и фоновым режимом, восстановление состояния | Сбои на конкретных моделях, ANR, жалобы на интерфейс, обращения в поддержку от пользователей определенных устройств |

| Обновление SDK или зависимостей | Авторизация, аналитика, платежи, push-доставка, глубокие ссылки, фоновые задачи | Логин, платежи, события аналитики, открытие из уведомлений, глубокие ссылки, фоновая синхронизация | Всплески ошибок в сторонних интеграциях, падение конверсии, сломанные события, скрытые сбои |

Приоритетные сценарии после обновлений

- Авторизация, восстановление входа и многофакторная аутентификация: проверить логин, повторную авторизацию, сброс пароля, шаги многофакторной аутентификации и восстановление сессии после обновления.

- Формы, клавиатура и валидация: проверить фокус полей, поведение клавиатуры, автозаполнение, маски ввода, ошибки валидации и логику отправки.

- Навигация и глубокие ссылки: подтвердить работу жестов, возврата назад, переходов между вкладками, входов через глубокие ссылки и возврата в приложение.

- Чекаут, оплата и подтверждение действия: проверить прохождение оплаты, подтверждение платежа, завершение покупки и восстановление после сбоя.

- Разрешения, push-запросы и открытие приложения: пересмотреть запросы доступа, push-подсказки, открытие приложения после нажатия на уведомление и поведение после изменения политик ОС.

- Сценарии блокировки, сна, восстановления и фоновой непрерывности: протестировать блокировку, сон, восстановление, фоновую синхронизацию, прерванные сессии и сохранение состояния на реальных устройствах.

Почему обновления Xcode и React Native меняют QA-риск

Регрессии в мобильном продукте запускает не только операционная система. Обновления среды сборки и уровня фреймворка могут менять то, как приложение собирается, пакуется и выполняется, даже если на уровне функциональности продукт будто бы не меняется. Это делает изменения в Xcode и React Native частью QA-риска, потому что они влияют на стабильность сборки, поведение рантайма и предсказуемость релиза.

Изменения в среде сборки, влияющие на сборку и ассеты

Обновления Xcode меняют не только инструменты разработчика, но и условия, в которых приложение собирается, тестируется и доставляет ресурсы. Примечания к релизу Xcode 26 показывают, что риск здесь практический, а не теоретический: в релизном цикле фиксировались изменения, связанные с Background Assets и поведением симулятора. Это важно, потому что после обновления команды уже не могут исходить из того, что упаковка, диагностика и тестовая среда будут вести себя точно так же, как раньше.

Именно поэтому риск, связанный со средой сборки, нельзя считать фоновым инженерным вопросом. Если после обновления Xcode меняется поведение сборки, старт приложения, загрузка ассетов или работа симулятора, команда получает не просто техническую аномалию, а реальный QA-риск, который может проявиться уже после релиза на конкретных устройствах и сценариях.

Изменения во фреймворке, влияющие на поведение в рантайме

Обновления React Native тоже повышают риск не потому, что меняют заголовок релиза, а потому, что меняют базовые предпосылки выполнения приложения. В React Native 0.84 release Hermes V1 стал движком по умолчанию, предварительно скомпилированные iOS-бинарные файлы теперь поставляются по умолчанию, а legacy architecture code продолжает сворачиваться. Это значит, что после обновления команда фактически проверяет другой рантайм по умолчанию, другой путь iOS-сборки и другую совместимость на уровне фреймворка.

Именно здесь риск, связанный с фреймворком, становится QA-проблемой, а не просто задачей апгрейда. Такие изменения могут не выглядеть критичными на этапе миграции, но уже после релиза проявиться в запуске приложения, рендеринге, нативных интеграциях и поведении зависимостей. Поэтому проверка после обновления React Native должна охватывать не только базовую smoke-проверку, но и те сценарии, которые сильнее всего зависят от рантайма, сборки и совместимости.

Что официальные сигналы говорят о необходимости пострелизного QA

Самый сильный аргумент в пользу пострелизного QA исходит не из обобщенных советов о тестировании. Он исходит из официальных материалов платформ и разработчиков фреймворков, которые показывают, как обновления меняют поведение API, инструментов, рантайма и сигналов качества во время развертывания. Если посмотреть на них вместе, становится очевидно: проверка после обновления — это не лишняя процессная надстройка, а прямой ответ на задокументированные изменения платформы.

| Источник | Конкретный сигнал | Почему это важно для QA |

|---|---|---|

| примечания к релизу iOS 26.4 | Apple прямо указывает командам обновлять приложения и тестировать их с учетом изменений в API | Подтверждает, что проверка после обновления ожидаема после изменений платформы, а не является редким крайним случаем |

| примечания к релизу Xcode 26 | Apple документировала изменения, связанные с Background Assets и поведением симулятора в релизном цикле | Показывает, что обновления среды сборки влияют на упаковку, диагностику и тестовое поведение, а не только на код приложения |

| React Native 0.84 release | Hermes V1 стал по умолчанию, а предварительно скомпилированные iOS-бинарные файлы теперь входят по умолчанию | Обновления уровня фреймворка могут менять поведение рантайма и сборки, даже если функции приложения выглядят неизменными |

| Android vitals | user-perceived crash rate и user-perceived ANR rate рассматриваются как ключевые сигналы во время развертывания | Пострелизный мониторинг должен фокусироваться на стабильности, которую ощущает пользователь, а не только на сырых подсчетах проблем |

Какие post-release сигналы показывают проблемы в приложении

Именно данные из продакшена показывают, остается ли обновление безопасным в реальных условиях развертывания. Проверка после релиза начинает приносить пользу только тогда, когда команда связывает технические сигналы с версиями платформ, кластерами устройств и теми сбоями, которые уже ощущает пользователь. В этот момент мониторинг перестает быть пассивной отчетностью и становится частью контроля качества релиза.

Crash и ANR-паттерны после обновлений платформы

Всплески crash и рост ANR после обновления платформы или уровня фреймворка редко бывают случайным техническим шумом. Чаще всего они указывают на конфликты в управлении ресурсами, сценариях выполнения или поведении рантайма, которые не проявились до релиза. Android vitals особенно полезен здесь, потому что рассматривает user-perceived crash rate и user-perceived ANR rate как ключевые сигналы для развертывания, оценивает их в пределах 28-дневного периода и подсвечивает новые проблемы до того, как команда зайдет слишком далеко в ухудшении качества развертывания.

Эти сигналы нужно привязывать к контексту платформы. Кластер регрессий, приходящийся на одну версию ОС или одно семейство устройств, ценнее, чем просто суммарный подсчет проблем, особенно когда регрессии в продакшене нужно приоритизировать.

Всплески во время развертывания, кластеры устройств и сигналы поддержки

Самые полезные пострелизные сигналы обычно появляются в комбинации, а не по отдельности. Резкий всплеск crash, повторяющиеся проблемы на одном кластере устройств, рост задержки холодного старта и обращения в поддержку, связанные с логином, навигацией или оплатой, обычно говорят об одном: обновление принесло живой риск регрессии.

Пострелизные сигналы мониторинга

- Crash rate и рост ANR: резкие изменения, связанные с конкретной версией ОС, волной развертывания или кластером устройств.

- Кластеры моделей устройств: повторяющиеся сбои, сосредоточенные в одном семействе устройств, ветке прошивки или аппаратной конфигурации.

- Всплески во время развертывания: резкое изменение ошибок или деградации поведения сразу после расширения поэтапного развертывания.

- Сбои, связанные с разрешениями: новые проблемы, связанные с запросами доступа, состояниями отказа в доступе, доставкой уведомлений, камерой, геолокацией или системными настройками.

- Проседание логина и чекаута: заметное ухудшение в авторизации, восстановлении сессии, завершении покупки или подтверждении оплаты.

- Паттерны обращений в поддержку: повторяющиеся жалобы пользователей, привязанные к одному обновлению, типу устройства или критическому сценарию.

- Нестабильность сторонних интеграций: новые сбои в платежах, авторизации, аналитике, уведомлениях или глубоких ссылках после изменения зависимостей или SDK.

Почему команды с системным подходом воспринимают это как непрерывное QA

Команды с системным подходом не рассматривают пострелизное QA как разовую подстраховку после изменения платформы. Они включают его в непрерывный контроль качества продукта, потому что мобильная стабильность зависит от меняющегося поведения ОС, разнообразия устройств и скорости обратной связи из реальной среды. Именно это отличает реактивное тушение багов от повторяемой практики проверки и управления риском после обновлений.

Пострелизное QA как контроль качества продукта

Для зрелых продуктов пострелизная проверка — это не этап уборки после дня релиза. Она помогает команде связывать изменения платформы со здоровьем продукта, рано приоритизировать проблемы качества и принимать решения, достаточно ли стабильно развертывание, чтобы двигаться дальше. На практике это превращает проверку после обновлений в часть продуктовых решений, а не в узкий QA follow-up. Команды, которые выстраивают такую дисциплину системно, обычно сочетают мониторинг с сигналами после запуска, которые показывают, как реальные пользователи переживают обновление после развертывания.

Проверка на реальных устройствах сверх предрелизной уверенности

Валидация на реальных устройствах важна, потому что симуляторы, эмуляторы и узкие наборы устройств не воспроизводят полностью все условия, которые формируют поведение приложения в живой среде. Рекомендации по качеству Android-приложений косвенно подчеркивают это через акцент на последнюю версию Android, репрезентативный набор устройств и более широкие условия проверки. Именно проверка на реальных устройствах превращает предрелизную уверенность в доказательство того, что продукт и дальше работает там, где это действительно важно.

FAQ

Нужно ли командам проводить повторное тестирование после каждого обновления iOS или Android?

Да, но глубина проверки должна зависеть от масштаба изменений. Небольшое обновление требует точечных проверок, а крупные обновления ОС, фреймворка или среды сборки — повторной валидации критических сценариев.

Достаточно ли тестирования на симуляторах или эмуляторах после обновления платформы?

Нет. Они полезны для ранних проверок, но не воспроизводят полностью поведение реальных устройств, разрешений, фоновых состояний и аппаратных рисков. Поэтому проверка на реальных устройствах после обновлений остается обязательной.

Какие метрики следует контролировать после обновления мобильного приложения?

Базовый набор — crash rate, ANR rate, cold start time и аномалии в кластерах устройств. Если для продукта критичны логин, чекаут, уведомления или сторонние интеграции, нужно также смотреть на сбои в этих сценариях и обращения в поддержку.

Когда стоит остановить развертывание после обновления мобильного приложения?

Когда сигналы после релиза показывают не случайный шум, а заметный паттерн регрессии. Обычно это всплеск crash или ANR, повторяющиеся сбои на определенных устройствах или версиях ОС, либо заметное ухудшение критических сценариев.

Заключение

Стабильность мобильного приложения нельзя подтвердить один раз перед релизом и считать гарантированной надолго. Ее приходится пересматривать каждый раз, когда вокруг продукта меняются операционные системы, фреймворки или инструменты сборки. Для команд, которым важно сделать эту часть процесса выпуска более управляемой, Pinta WebWare может быть полезна как партнер в выстраивании более системного подхода к проверке — с акцентом на качество мобильного продукта, стабильность релизов и контроль рисков после обновлений.